Microsoft Tambahkan Pelindungan Baru untuk Cegah Serangan Siber via File Remote Desktop (RDP)

Baca dalam 60 detik

- Microsoft menggulirkan pembaruan keamanan pada April 2026 untuk Windows 10 dan 11 yang secara khusus mencegah serangan siber melalui manipulasi file Remote Desktop Protocol (RDP).

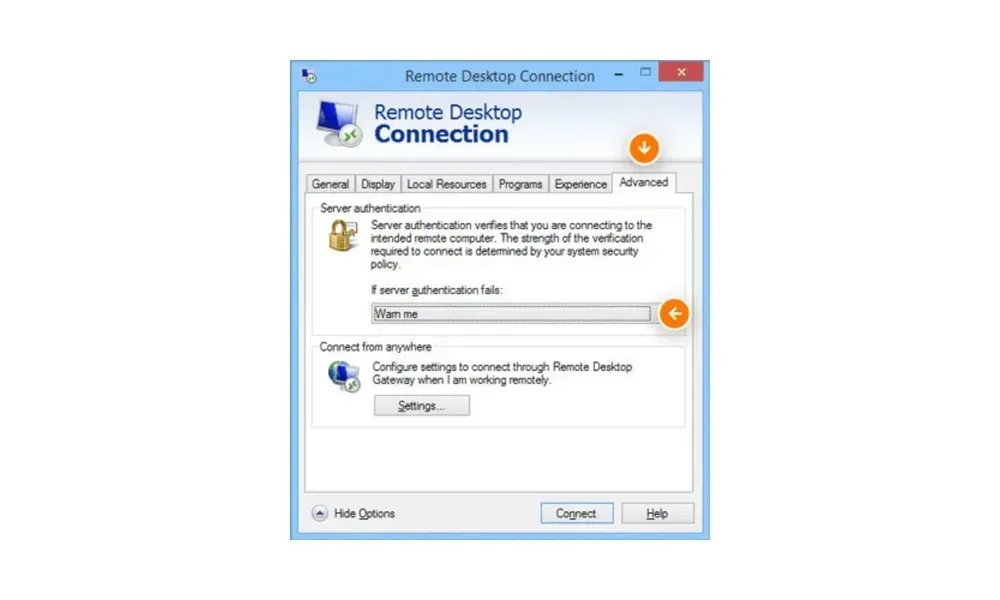

- Setiap file RDP yang dibuka kini akan memicu dialog keamanan yang membeberkan alamat tujuan dan mematikan seluruh akses ke data lokal pengguna (seperti drive dan clipboard) secara default.

- Langkah tegas ini diambil setelah munculnya banyak kasus di mana kelompok peretas menggunakan file RDP jebakan untuk menyusup ke sistem dan mencuri kredensial pengguna tanpa ketahuan.

Microsoft baru saja merilis salah satu pembaruan keamanan paling praktis dan krusial dalam pembaruan kumulatif April 2026 untuk pengguna Windows 10 dan Windows 11. Pembaruan ini dirancang khusus untuk melindungi sistem dari peretas yang menyalahgunakan file Remote Desktop Protocol (RDP) sebagai 'pintu belakang' (backdoor).

Fakta Kunci Pembaruan Keamanan RDP Microsoft:

- Ancaman Nyata: File RDP sering dimanfaatkan oleh grup peretas (seperti kelompok APT29 yang disponsori negara Rusia) dalam kampanye phishing untuk mencuri data dan kredensial secara diam-diam.

- Peringatan Edukasi: Saat pengguna membuka file RDP untuk pertama kalinya setelah menginstal pembaruan, Windows akan menampilkan peringatan edukasi satu kali yang menjelaskan fungsi dan risiko file tersebut.

- Akses Dimatikan secara Default: Semua upaya pengalihan atau akses sumber daya lokal (seperti drive penyimpanan, clipboard, dan perangkat terhubung) kini dinonaktifkan secara default.

Masalah utama dari file RDP di lingkungan perusahaan adalah sifatnya yang terlihat sangat biasa dan aman. Padahal, jika pengguna salah membuka file RDP yang telah dimanipulasi, perangkat mereka dapat terhubung secara otomatis ke server yang dikendalikan oleh penyerang tanpa disadari.

"Buka file RDP yang salah dan perangkat Anda dapat terhubung secara diam-diam ke server yang dikendalikan penyerang, menyerahkan akses ke drive lokal Anda, isi clipboard, dan kredensial autentikasi tanpa Anda sadari," catat laporan Digital Trends.

Cara Kerja Lapis Pelindungan Baru

Untuk mengatasi celah keamanan ini, Microsoft telah mengubah cara Windows merespons interaksi dengan file RDP. Berikut adalah rincian pelindungan yang kini diaktifkan:

| Status File / Interaksi | Respons Keamanan Windows |

|---|---|

| File RDP Tanpa Tanda Tangan (Unsigned) | Menampilkan peringatan "Perhatian: Koneksi jarak jauh tidak dikenal" dan menandai penerbit (publisher) sebagai entitas yang tidak diketahui. |

| Membuka File RDP Apa Pun | Memicu kemunculan dialog keamanan sebelum koneksi dibuat. Dialog ini merinci alamat server tujuan dan daftar sumber daya lokal yang dicoba untuk diakses oleh file tersebut. |

| Koneksi via Klien Remote Desktop | Pembaruan ini tidak memengaruhi koneksi yang dibuat langsung melalui aplikasi klien Windows Remote Desktop bawaan, sehingga pengalaman pengguna di sana tetap tidak berubah. |

Meskipun administrator sistem memiliki opsi untuk menonaktifkan peringatan ini melalui kunci registri (registry key) untuk sementara waktu, Microsoft sangat menyarankan agar pelindungan ini tetap dibiarkan aktif guna mencegah kerugian pencurian data yang fatal.