Pelanggaran Keamanan Vercel Melalui Peretasan Context.ai Paparkan Kredensial Pelanggan Terbatas

Baca dalam 60 detik

- Vercel mengalami pelanggaran keamanan melalui peretasan Context.ai yang menyebabkan akun Google Workspace salah satu karyawannya diambil alih oleh peretas.

- Penyerang yang mengklaim dirinya sebagai ShinyHunters berhasil mengakses variabel lingkungan Vercel yang tidak ditandai sensitif dan memaparkan kredensial milik sebagian kecil pelanggan.

- Vercel langsung menghubungi pelanggan terdampak untuk merotasi kredensial mereka dan menyarankan seluruh pengguna untuk mengaudit log aktivitas serta memperkuat pengaturan variabel lingkungan.

Penyedia infrastruktur web terkemuka, Vercel, baru-baru ini mengungkapkan adanya pelanggaran keamanan siber yang memungkinkan peretas mendapatkan akses tidak sah ke beberapa sistem internal perusahaan. Insiden ini berdampak pada tereksposnya kredensial sebagian kecil pelanggan mereka.

Fakta Insiden Keamanan Vercel:

- Akar Masalah: Pelanggaran bermula dari peretasan Context.ai, sebuah alat kecerdasan buatan (AI) pihak ketiga yang digunakan oleh salah satu karyawan Vercel.

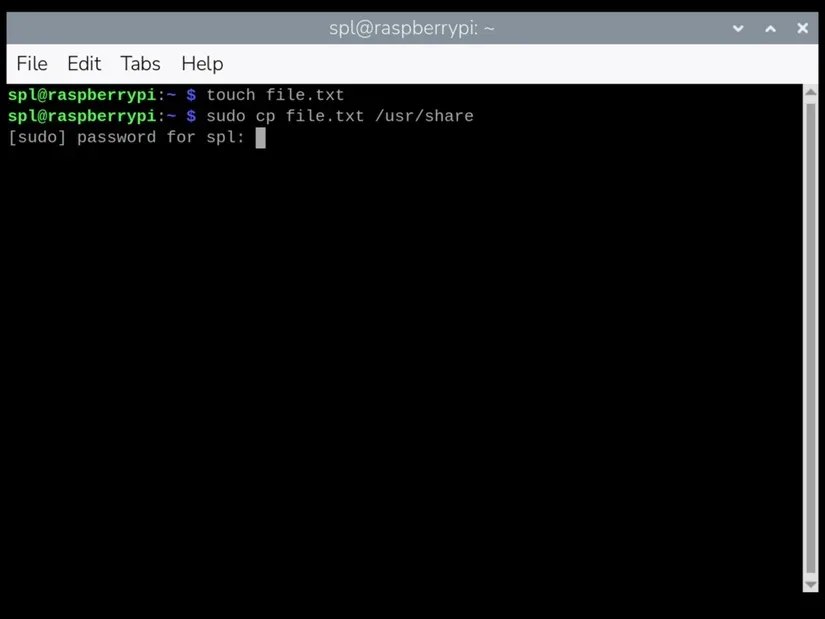

- Akses Peretas: Penyerang berhasil mengambil alih akun Google Workspace karyawan tersebut, yang kemudian digunakan untuk mengakses lingkungan Vercel dan variabel lingkungan (environment variables) yang tidak ditandai sebagai "sensitif".

- Dalang Serangan: Pelaku ancaman dengan alias ShinyHunters telah mengklaim bertanggung jawab atas peretasan ini dan dilaporkan menjual data curian tersebut dengan harga penawaran 2 juta dolar AS.

Vercel menegaskan bahwa variabel lingkungan yang ditandai sebagai "sensitif" disimpan dalam format terenkripsi sehingga tidak dapat dibaca, dan sejauh ini tidak ada bukti yang menunjukkan bahwa data sensitif tersebut berhasil diakses oleh penyerang. Vercel melabeli pelaku sebagai entitas yang "canggih" berdasarkan kecepatan operasional dan pemahaman mendalam mereka terhadap sistem Vercel.

"Kami telah menerapkan langkah perlindungan dan pemantauan ekstensif. Kami telah menganalisis rantai pasokan kami, memastikan Next.js, Turbopack, dan berbagai proyek sumber terbuka (open source) kami tetap aman bagi komunitas," ujar CEO Vercel, Guillermo Rauch.

Langkah Mitigasi dan Rekomendasi Vercel

Saat ini, Vercel tengah bekerja sama dengan Mandiant (anak perusahaan Google) dan pihak berwenang untuk menyelidiki skala penuh dari pelanggaran ini. Bagi administrator Google Workspace dan pemilik akun Google, disarankan untuk memeriksa aplikasi OAuth dengan ID: 110671459871-30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.com.

Selain itu, Vercel merekomendasikan beberapa praktik keamanan terbaik berikut untuk para penggunanya:

| Tindakan Keamanan | Detail Rekomendasi |

|---|---|

| Tinjau Log Aktivitas | Periksa log secara berkala untuk mendeteksi tanda-tanda aktivitas yang mencurigakan atau tidak lazim. |

| Audit Variabel Lingkungan | Audit dan rotasi variabel lingkungan yang berisi data rahasia namun belum ditandai sebagai sensitif. Gunakan fitur variabel lingkungan sensitif untuk memastikan rahasia terlindungi. |

| Periksa Deployment Terbaru | Selidiki penyebaran (deployment) terbaru untuk mencari anomali. Pastikan setelan perlindungan penyebaran (Deployment Protection) berada pada tingkat Standar atau lebih tinggi. |

| Rotasi Token | Segera lakukan rotasi pada token Deployment Protection jika fitur tersebut diaktifkan. |

Sebagai respons proaktif untuk membantu pelanggan, Vercel juga telah meluncurkan kapabilitas baru di dasbor mereka, termasuk halaman ikhtisar variabel lingkungan dan antarmuka pengguna yang lebih baik untuk pembuatan serta pengelolaan variabel lingkungan sensitif demi meningkatkan postur keamanan.